文丨胡镤心

编辑丨张睿

【亿邦原创】8月的一天早上,刘忻打开微信小程序店铺,看到后台UV暴涨7万,心里一咯噔,“完了!”

他所在的女装品牌公司,两年前进入微信小程序开店。8月店铺进行了一轮拉新促活:只要拉新用户成为店铺粉丝,就能获得金额不等的购物卡与日用品。他们预计拉新2万人,预算5000元。

一夜涌入7万新用户显然并不是正常现象,刘忻知道店铺被羊毛党狙击了,如果按照规则一一兑付,店铺将损失28万元左右。

在繁荣的电商生态后,始终隐藏着这样一批“偷猎者”:在拉新、优惠、捡漏、免单等商家活动背后伺机而动,利用规则漏洞或者以举报为名“薅羊毛”,令商家苦不堪言,其中包括占小便宜的个人,但更多的是拥有大量虚假账号的黑灰产。甚至,当下AI也成了羊毛党的新武器,给平台和商家风控提出了新的挑战。

安全厂商“威胁猎人”统计,2024年上半年,黑灰产从业人员人数超过427万,监测到国内作恶手机号数量323万,日活跃风险IP数量1136万,涉及洗钱银行卡数量19.5万。刚刚过去的双十一,更是批量注册手机号的高峰期,商家和羊毛党都想“大干一场”,一场看不见硝烟的战争已经紧张进行。

01

20分钟被薅7000万?

今年8月有媒体报道,淘宝“小天鹅东山专卖店”在2024年8月28日凌晨,20分钟被“薅走”7000万,原因是店铺运营人员不小心设置错了价格,顷刻被规模化的羊毛党捕捉到漏洞并大量下单。

在亿邦动力的商家社群中,遭遇过羊毛党的商家不在少数。

一位经营螺蛳粉的商家告诉亿邦动力,每天都会有人拿着网上找到的食品安全照片,找客服要赔偿。最严重的一次,“我们在某主播直播间做了一次促销,然后有十几个主播粉丝拿着同一张照片来找我们要赔偿。后来发现是从该主播粉丝群里获得。”

一个小饰品商家吐槽,每天起来第一件事是看看今天有多少“仅退款”。这家店经营十几元二十块元小饰品,经常遭遇以“大小不一样”“有线头”等理由申请的仅退款。“有时候一天十来个仅退款,现在维持在每天三四个,通常都被平台秒通过。有些人找售后咨询,一开口我就知道他想白嫖。”

一位在上海做定制汉服的商家告诉亿邦动力,经常会有人以“缺货”为由投诉店铺,导致罚款。定制汉服的发货周期是一个月,有羊毛党不联系客服,直接拍下商品,又要求立即发货。“尽管距离发货还有一个月时间,仍然去投诉我们缺货。然后就被直接被罚。”

当然刘忻遭遇的是一次更加有组织的攻击。据他介绍,新账号涌入的时间集中在凌晨一点到四点,短时间内新增7万多人,账号多为湖南IP。如果一一兑付,损失差不多在28万元左右。

刘忻分析,由于活动配置时没有设置奖品上限,被羊毛党钻了漏洞,当时的系统供应商也没有防羊毛党的功能。“一眼能看出是羊毛党,但我们没办法。”

刘忻只能先尽量拖延兑付时间,结果公司还被羊毛党投诉到工商部门。最后只能协商解决“求放过”。商议结果为,由于同一个IP下有多个ID,所以归类为一个,一个IP发一张购物卡,最终兑付金额10万元。

“安全是业务发展的生命线。”腾讯安全副总裁董志强向亿邦动力介绍,随着生意模式的全域化,企业与外界的连接增多,业务安全、流量安全、数据安全、应用安全以及底层合规等问题日益凸显。他举例,海外零售企业频繁受到勒索软件的攻击,会员信息泄露等事件也屡见不鲜,这些都对企业声誉造成了严重打击。

“在促销、拉新、发优惠券等电商营销互动中,对于没有风控能力的商家,70%~80%的优惠券都会被黑灰产薅走的。对于重视风控的商家,被薅羊毛的比例可以降至个位数。”从事安全风控业务超10年的卓辉对亿邦动力表示,他是网易易盾业务安全负责人,2016年进入网易安全,至今一直活跃在对抗黑灰产的第一线。

当然不同规模的商家也面临着不同的安全难题。小微商家大多依赖平台规则经营,容易被羊毛党钻平台规则漏洞,比如今年屡屡被提及的“运费险羊毛产业链”。自建品牌、主动策划各类大促活动的商家,更容易遭遇短时间、大批量的主动攻击。比如在店铺拉新、优惠券引流、精品秒杀等营销活动中,几十分钟就会涌入大量虚假账号,比如虚假用户裂变、促活任务作弊、秒杀作弊和活动套利等。

02

“偷猎者”画像

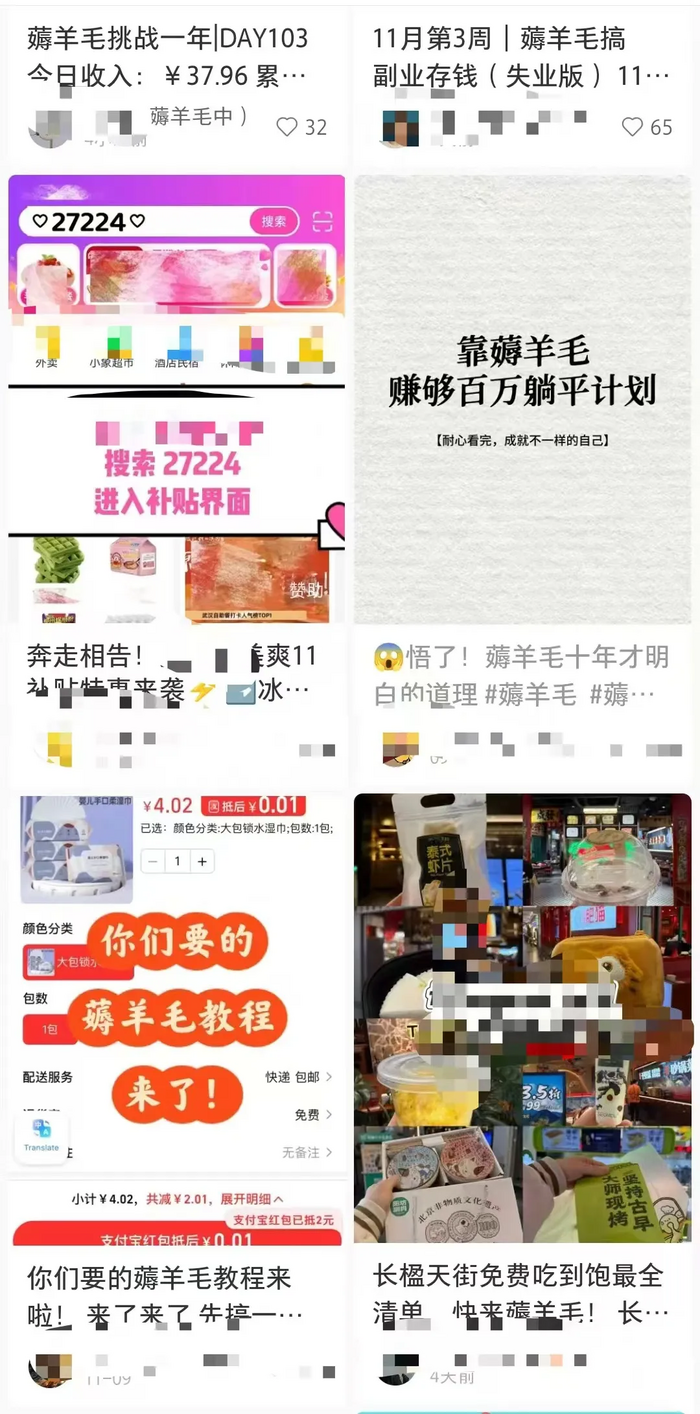

“薅羊毛”实际上早已成为口口相传的“生财之道”。只要你搜索关键词“薅羊毛”,就能看到各种教程:“靠薅羊毛赚够百万”“薅羊毛月入5K”“薅羊毛实操教学”等,也会有群聊链接,分享薅羊毛信息。有的群直接售卖优惠信息,每单数十元不等,薅羊毛成功后也会在群内晒单。

有网络安全从业者向亿邦动力表示,消费者薅羊毛和有组织的黑灰产之间有天壤之别。“团伙行为,形成一定规模,才会被定义为黑灰产。”

专业化、有组织、大批量、金额多是电商黑灰产的主要特征。这个群体在移动互联网爆发前就始终存在。从最初的线下抢火车票、抢医院挂号单,到PC时代抢演唱会门票、抢航司机票,到移动互联网时代抢优惠券、抢秒杀福利、虚假拉新、刷流量等。

黑灰产已经形成一条完整的产业链:上游是码商,拥有大量未注册手机号,可以通过脚本自动注册为平台账号;中游是技术,负责撰写任务脚本;下游为变现渠道,比如抢到优惠券后进行代下单,将福利产品进行变现。

这条产业链利润可观。卓辉给我们算了笔账,通过码商采购一个手机号或平台账号的成本在5角-5元不等,假设注册1万个号,注册成本为1万元,脚本成本为1万元,拿着1万个账号去抢某个自营电商的优惠券,抢到1万张优惠券,每张优惠券10元,再去线下处理,最后到手利润为每张券3元到4元。

移动互联网爆发后,黑灰产组织方式和技术也更新换代。由于手机号实行实名制,码商活动受到很大制约,很多码商转移到国外,多处于东南亚,在境外为黑灰产提供手机号、微信号、QQ号等各类账号。

“他们之间不在一起,都是通过IM工具沟通交流,这样一层一层连接起来,一旦模式跑通,就会有自己的社群,谁发现了商机,就联动起来一起变现。”有从业者介绍。

但是近几年黑灰产出现的新变化——由于算法能力增强,批量注册、批量养起来的各类账号都会被安全风控厂商识别,羊毛党逐渐从“黄牛”转变“肉牛”,即通过散客众包的方式,拉大量线下真实的消费者完成刷单任务,这也被称为“肉牛模式”。

现实中也多了很多线上论坛,吸引时间相对空闲的消费者刷任务。有厂商向我们分享他们的监测信息:发布一个任务,要求消费者在什么平台上注册账号,搜索什么,点击什么,全部做好了,做完截图发奖励。有些已经做成自动化。“我们有统计过,有论坛一个月大概销售了120多万单,也就是完成了120多万个任务。有些人每天都在做这样的任务。”该安全服务商介绍。

“散客社区规模很大,我们之前接触一个扫码领奖励平台。扫码领奖励其实很容易被算法识别,所以他们(羊毛党)就让散客来扫,一天好几万的量。”有风控厂商头疼表示。

现在的羊毛党也用上了千兆带宽和专门的点击软件进行自动抢——通过bp链接(Buypass,一种url链接),跳过商品页缓存、选择尺码、结算等步骤,在抢购开始的一瞬间自动跳转进入订单页面,实现毫秒级抢购。

图:黑灰产秒杀任务脚本

03

永无止境的战争

类似刘忻遇到的凌晨涌入7万新注册用户的情况,卓辉见过几十起。

暑假期间,网易易盾曾帮助客户定制暑期拉新活动的安全策略。彼时,每天遭遇十几万次黑灰产攻击,均发生在凌晨零点到四点。“凌晨四个小时内涌入十几万新账号领取奖励。我建议他们关闭凌晨的奖励发放,尤其周末凌晨。但客户觉得不能限制,也许有人晚上有夜生活,不能让正常用户受影响。”

当然,识别这类脚本群控的羊毛党账号这对安全厂商来说,已经不是难题。厂商的常规武器库中躺着几经打磨防御武器:环境识别模型、业务数据识别模型、人机识别模型、AI团伙识别引擎、风险库、设备DNA等等。

比如在用户注册和登录阶段增加注册登录保护,有效阻止工具批量注册账号;通过风控引擎的多模式识别技术,精确区分正常用户、作者、团伙账号以及个人作弊者。对于识别出的不同风险账号,采取差异化的应对策略,根据标签结果进行弹性处置。

“如果黑灰产账号的行为轨迹非常单一,通过破解协议,一步进入活动页,则可以使用行为时序进行区分,当然也建议对业务的协议进行一层加固,减少协议被破解的可能性。而对于黑灰产使用群控手机进行操控的,则可以通过AI团伙识别能力,快速进行定位。针对不同类型的黑灰产和作弊行为,易盾的风控引擎会采取不同的应对措施”卓辉介绍。

日常的威胁情报挖掘与监测也成为重点。比如在“小天鹅”店铺遭遇的黑灰产攻击中,威胁猎人情报平台排查发现,2024年8月28日00:10至01:30期间,监测到的小天鹅相关情报激增。其中,8月28日00:10:45,羊毛群组“可***4群”发布了与小天鹅相关的低价羊毛广告。00:10:45至01:22:45期间,共捕获77个不同羊毛群组发布的与“小天鹅洗衣机低价羊毛”相关羊毛情报共290条。

图:威胁猎人监测到的小天鹅相关情报

覆盖黑灰产全链路的情报服务可以帮助商家预警和及时发现。仅2024年上半年,威胁猎人就捕获了营销活动攻击情报408万条,监测到活跃的作恶社交群组8000个,涉及作恶黑产人数达6.5万名。

腾讯安全也提供一站式的情报服务,包括威胁情报本地检测引擎SDK、威胁情报云查服务API、反病毒引擎TAV、威胁情报查询分析平台TIX、攻击面管理ASM、本地威胁情报平台TIP等,能以各种灵活的方式把情报输出到各种安全产品和场景里,帮助企业安全运营。

除了被动防御,安全厂商也在给黑灰产主动挖坑。在每年升级的验证码系统中,新增的点选形式可以防止脚本通过自动拖拉来绕过验证码,甚至会给机器人制造陷阱,诱其入坑。

此外,AI也成了羊毛党的新武器。“今年我们发现出现通过AI来伪造人脸,通过业务侧的人脸核身验证。”卓辉表示,今年的安全问题变得更加严峻。

当安全算法识别到疑似风险账号,会发送验证信息进行拦截,高风险账号甚至需要进行人脸识别。比如在积分兑换礼物的场景,要登陆某一平台进行发帖、评论获取积分,黑灰产通过脚本自动执行,刷到200积分后去兑换礼物。这时触发商家的安全系统,会发出人脸识别要求,而黑灰产已经可以利用AI合成照片通过检测。

通过大量比对,他们发现,由于照片是AI批量制作,除了脸不一样,其他要素均相同,比如衣服、上半身动作、背景板等。“单个照片根本看不出是AI伪造。”

还有黑灰产甚至使用AI操纵机械臂完成验证。比如通过一个手机摄像头,识别另一个手机的验证要求,然后通过AI操作机械臂完成验证任务。“相当于他雇了个机器人,开着摄像头,通过AI识别验证要求,再通过机械臂完成。”卓辉介绍。

当然,安全厂商们也在紧锣密鼓地升AI防御算法,用AI对抗AI。

由于今年双十一预售提前,安全从业者们从9月份开始进行风险评估和策略制定,增加针对批量注册或批量刷单进行提前布控。也会准备相应的服务器资源。这个备战状态会一直持续到12月份。“因为12月份还有一波风险。”卓辉表示。“我们的目标是通过层层筛选,最终把高风险账号控制在个位数以下。”

卓辉认为,最好的防御措施并不是正面交锋,而是“智守无声,攻不知而势已溃”,起步阶段的商家主要学习平台规则,以防羊毛党通过平台漏洞薅羊毛;到了自营品牌阶段,安全意识应该相应提升。“正常情况下,我建议营销费用的10%左右要投入到安全风控中。活动后,企业也会知道,这次活动中检测并拦截到多少问题账号,减少多少损失,数据都是清晰可见的。”卓辉表示。